Activité 04 · Supervision

Déploiement de LibreNMS — supervision open source

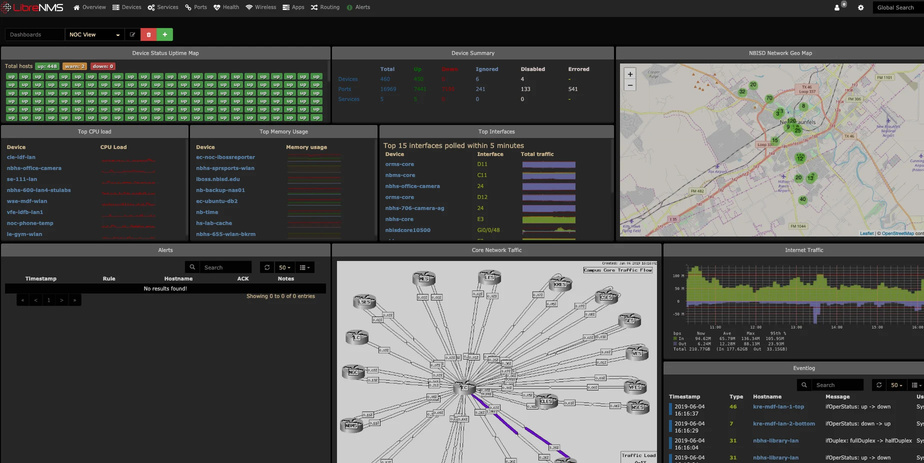

Mise en place d’une plateforme de supervision SNMP pour cartographier l’état des équipements, historiser les métriques et alerter l’exploitation. Lab Debian, structuration des vues, profil SNMPv3 standardisé, ajout des devices en authPriv (SHA-256 / AES-256), triggers et passage en production avec durcissement.

Intérêt opérationnel de LibreNMS

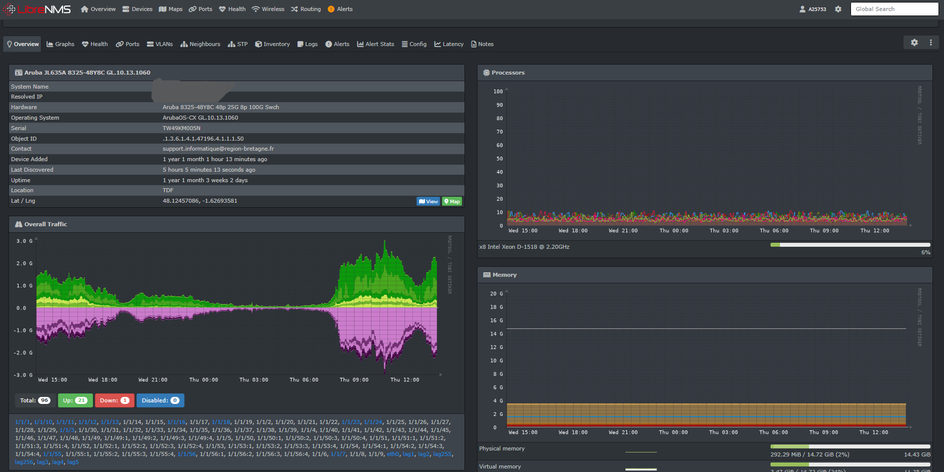

LibreNMS surveille en continu l’état des équipements du réseau (routeurs, switchs, serveurs, bornes Wi-Fi…) principalement via le protocole SNMP. Les informations sont centralisées dans une interface web : graphiques, statistiques, journaux d’événements, vue de disponibilité.

- SNMPv3authentifié + chiffré

- authPrivniveau de sécurité retenu

- SHA-256algorithme d’authentification

- AES-256algorithme de chiffrement

Concrètement on peut voir si un matériel redémarre, si une interface accumule des erreurs, si une liaison est très sollicitée, ou si un équipement passe hors ligne. Si des utilisateurs signalent un réseau lent dans un bâtiment, on compare les courbes pour détecter une saturation. Les données sont historisées, ce qui permet de revenir sur un incident a posteriori.

Installation sur Debian et phase de test

-

Hôte

Préparer une machine Debian

VM Debian stable, partitionnement adapté à la rétention des graphes, mise à jour, paquets de base, durcissement initial (SSH par clé, pare-feu local).

-

Installation

Installer LibreNMS et ses dépendances

Installation du serveur web, de PHP, du moteur de base de données et des outils SNMP. Configuration initiale via l’assistant et création du premier utilisateur d’administration.

-

Pilotes

Ajouter quelques équipements de test

Ajout de devices pilotes pour valider la communication SNMP, l’auto-discovery et la remontée de métriques (CPU, mémoire, trafic, état des interfaces).

-

Mise en forme

Structurer le tableau de bord

Regroupements par site, par rôle ou par criticité ; widgets de disponibilité, top trafic, alertes en cours. Lisible même quand le parc grossit.

-

Triggers

Configurer les alertes initiales

Indisponibilité, saturation d’interface, dépassement de seuil, température. Objectif : être averti tôt sans noyer l’équipe de notifications inutiles.

Profil SNMPv3 standardisé

Contrairement aux versions anciennes du protocole, SNMPv3 intègre authentification et chiffrement. Les échanges entre les agents sur les équipements et le serveur LibreNMS sont protégés contre l’écoute passive et les abus.

J’ai défini un profil SNMPv3 standardisé à utiliser sur l’ensemble du parc supervisé : utilisateur dédié, niveau de sécurité, paramètres homogènes. Sur chaque équipement supervisé, la configuration SNMP est ensuite alignée sur ce profil — uniforme pour toute la DNSI.

snmp-agent

snmp-agent local-engineid 800063A2…0001

snmp-agent community read snmpcrb acl 2001

snmp-agent sys-info contact support.informatique@region-bretagne.fr

snmp-agent sys-info location PATTON Garage

snmp-agent sys-info version v2c v3

snmp-agent group v3 librenms

snmp-agent mib-view included iso-view iso

snmp-agent usm-user v3 librenms librenms cipher \

authentication-mode sha XXXXXXXXXXXXXX \

privacy-mode aes256 XXXXXXUne fois ces paramètres appliqués sur le matériel et déclarés dans LibreNMS, la plateforme établit la communication et lance la phase de découverte automatique : interfaces, capteurs disponibles, statistiques de trafic, services détectés selon les capacités du device.

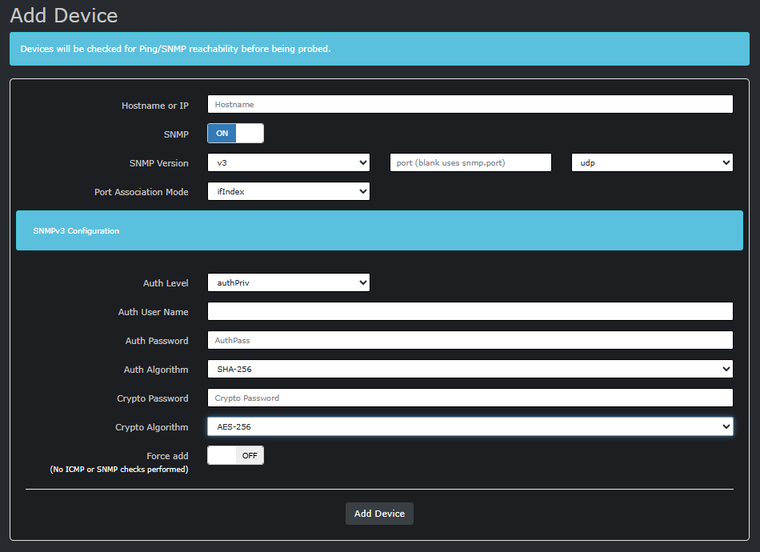

Ajout d’équipements depuis l’interface

-

Ouvrir Add Device

Depuis l’interface, page Add Device. Saisie de l’adresse IP ou du nom d’hôte. LibreNMS contrôle d’abord la réponse au ping et au protocole SNMP.

-

Renseigner le profil SNMPv3

Niveau de sécurité authPriv, identifiant de l’utilisateur de supervision, secret d’authentification, secret de privacité, algorithmes SHA-256 et AES-256.

-

Valider l’ajout

LibreNMS lance la découverte : inventaire des interfaces, modules pertinents, capteurs, construction des graphiques et des entrées de supervision.

-

Suivre la qualité de la découverte

Vérification des logs de discovery / poller, ajustement éventuel des intervalles. On enrichit ensuite avec un display name clair, un group par site et un icon.

Alertes & tableaux de bord

Configuration d’alertes sur indisponibilité, seuils de charge, erreurs d’interface et températures. L’objectif : réduire le MTTD (temps pour détecter) sans noyer l’équipe sous les faux positifs.

Passage en production et contrôles sécurité

Avant la généralisation, revue de sécurité (ports exposés, comptes locaux, mises à jour OS, sauvegardes de la base LibreNMS) en complément des tests fonctionnels. Le serveur de supervision est une cible attractive car il a une visibilité large sur l’infrastructure.

-

Durcir le serveur

Restriction des accès SSH, fail2ban, pare-feu local, désactivation des services inutiles, mise en place d’une sauvegarde chiffrée de la base.

-

Sécuriser l’interface web

HTTPS interne, certificat valide, MFA pour les comptes admin, restriction d’accès par VLAN d’administration.

-

Activer le monitoring de monitoring

Le serveur LibreNMS est lui-même supervisé : disque, CPU, état du poller, taille de la base. On évite l’angle mort « qui supervise le superviseur ? ».

Bilan

J’ai suivi l’ensemble des étapes : installation sur Debian, tests dans un environnement dédié, définition d’un profil SNMPv3 homogène, ajout des équipements via Add Device, organisation des vues et des alertes, puis exploitation. J’ai mieux compris comment les informations remontées par SNMP alimentent le travail quotidien — et combien un outil de supervision devient vite indispensable dès que l’infrastructure grandit.

Ce que j’en retiens

Compétences consolidées

- Conduite d’un déploiement de bout en bout : lab, sécurisation, production.

- Maîtrise du protocole SNMPv3 en authPriv, manipulations

snmpwalkde diagnostic. - Capacité à structurer une supervision pour qu’elle reste lisible dans le temps.

- Réflexe sécurité sur les outils transverses (NMS = cible critique).